GeneratePrime

某个比赛的同类题,直接脚本解就行了

|

|

|

|

ezpython

- 先编译了一个 pyc 文件修复一下文件头

- pycdc 反编译,是个 des

- 然后 iv 的生成有 bug 搞不出来,只能随便构造。密文已知,key 在修复文件头的时候提示了 yuanshen,盲解 des,前 8 位直接猜

|

|

Ezfastjson

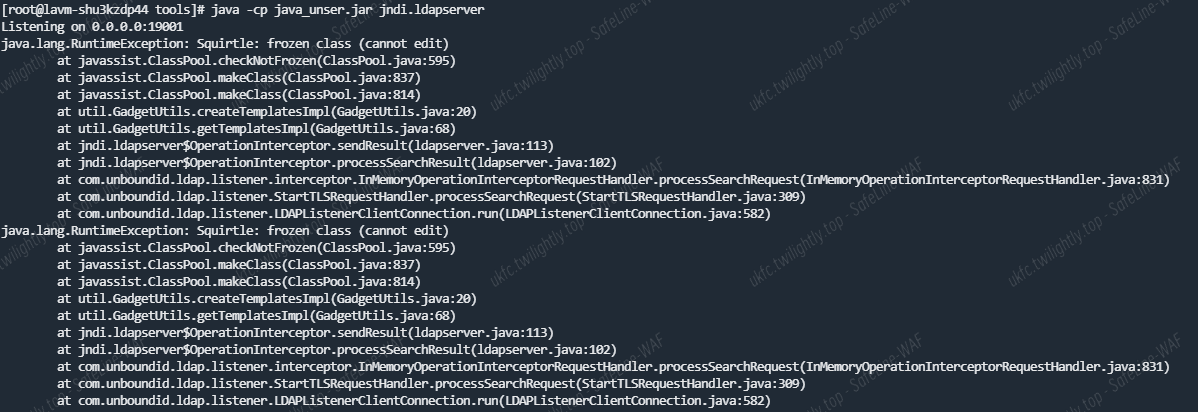

DDOS payload 探测成功,有延时效果

Fastjson 1.2.36 - 1.2.62

|

|

用 1.2.47 的 dns 回显 payload 有发现 dnslog 是有日志的,确定 1.2.47 版本。

|

|

这个版本很低了。因此直接用 1.2.47 的缓存绕过打 ldap 本地链子,因为有 fastjson 链子,所以直接用 fastjson 那条链子就能直接打了。

|

|

发送 exp 触发 server 反序列化。

|

|

比较奇怪的是打了两次都没收到反弹 shell,见鬼了。

但是看 log 实际上是已经实例化任意类的,能出网但就是收不到反弹 shell。

直接打内存马倒是打通了。

读 flag 发现没权限,猜测是典中典之 suid 提权。

|

|

果然输出了一条 eqn,虽然不知道是什么命令但是直接 eqn /flag 就收到 flag 了。

|

|

EzPenetration

WordPress 5.8.3

?rest_route=/wp/v2/users

用户名 yanshu

应该是有个 sql 注入。

https://xz.aliyun.com/t/10841#toc-2

Realrce

首先要想办法 bypass 这个 WAF。

|

|

这里太明显了,bypasscode 检测到 url 就调用 decodeURIComponent 解码,解码错误直接返回 false。直接搞一个奇怪的 url 编码让他解不出来走到 catch 那里即可绕过 waf。

|

|

之后还有个 waf,但是 env 非预期拿到 flag。

|

|

不过应该是不是还有个非预期。我没有尝试,这个 express 的静态目录也可以被污染吧?直接污染成/然后从 web 目录访问 flag 是不是也可以。

|

|

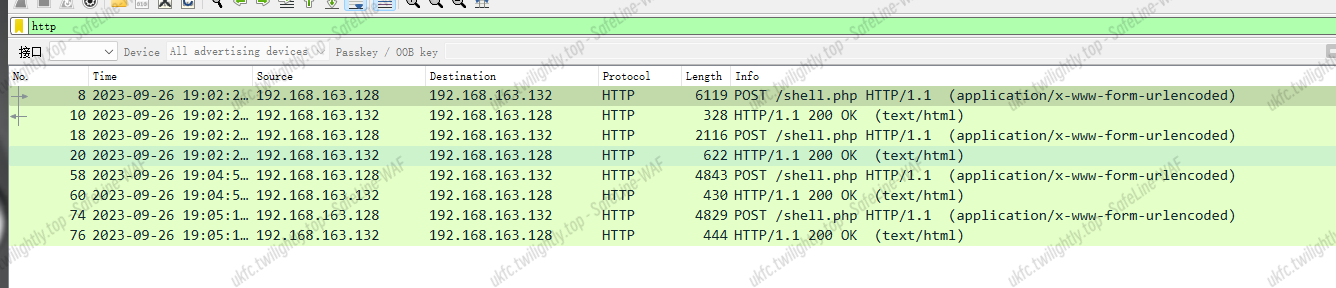

IceTea

这四个 http 流量挨个看一遍。攻击者上传了一个 webshell,简单看了一下 webshell,做了一些混淆。比如在前面添加混淆字符不让 base64 顺利解码,把混淆字符删掉就能解来明文了。

关键的回显就是下面:

调用该文件并读取 flag 最终输出。

|

|

得出结论./ezbase e flag.txt IceTea.txt; 的输出是 reftqRrg4QB9zvZQzwf50xn51CZQxSf51gZPzxj5zhjF1CI75qE=

根据代码提取出来 ezbase。

|

|

接下来交给逆向手。

易知文件功能是变表 base64,如下位置发现编码表,然后直接解即可